Исследователи компьютерных вирусов рассказали на что способна модиикация троянца-банкера Android.Bank

После того как злоумышленники опубликовали исходный код троянца-банкера Android.BankBot, вирусописатели создали на его основе множество новых модификаций, которые активно развиваются и по сей день. Некоторые из них превратились в многофункциональные вредоносные программы, способные красть логины и пароли от приложений для работы с криптовалютами, а также шпионить за пользователями, сообщает ko.com.ua.

На момент своего появления Android.BankBot.149.origin был банковским троянцем с типичным набором функций. Он показывал фишинговые окна, с помощью которых крал логины и пароли от учетных записей систем онлайн-банкинга различных кредитных организаций, похищал информацию о банковских картах, а также мог перехватывать входящие СМС, чтобы получить доступ к одноразовым паролям для подтверждения денежных переводов. Когда исходный код этого вредоносного приложения стал доступен всем желающим, вирусописатели начали создавать на его основе множество похожих троянцев. При этом злоумышленники активно распространяли их через каталог Google Play, маскируя под безобидные и полезные приложения.

Еще один троянец, при создании которого киберпреступники использовали опубликованный ранее код, был добавлен в вирусную базу Dr.Web как Android.BankBot.250.origin. Он также известен под именем Anubis. Вирусные аналитики «Доктор Веб» обнаружили первые версии этой вредоносной программы в ноябре 2017 г. Указанные модификации троянца практически полностью копировали возможности Android.BankBot.149.origin.

Однако по мере выпуска обновлений Android.BankBot.250.origin его функциональность постепенно расширялась. В одной из новых модификаций троянца, получившей имя Android.BankBot.325.origin, появилась возможность дистанционного доступа к зараженным устройствам. В результате банкер мог работать как утилита удаленного администрирования или RAT (Remote Administration Tool). Одной из его новых функций стал просмотр списка файлов, которые хранились в памяти зараженных смартфонов или планшетов, загрузка любого из них на управляющий сервер, а также их удаление. Кроме того, троянец мог отслеживать все, что происходило на экране, делая скриншоты и отправляя их злоумышленникам. Помимо этого по команде вирусописателей Android.BankBot.325.origin прослушивал окружение при помощи встроенного в устройство микрофона. Поэтому он мог применяться и для кибершпионажа.

При этом анализ банкера показал, что вирусописатели используют в названиях методов, а также в командах управления аббревиатуру «VNC», которая расшифровывается как Virtual Network Computing и относится к системе удаленного доступа к рабочему столу. Однако в троянце Android.BankBot.325.origin она никак не реализована, и злоумышленники лишь используют ее название для собственного удобства. Тем не менее, можно сделать вывод, что киберпреступники начали разрабатывать возможность удаленного управления экраном зараженных устройств и превращать банкера в более универсальное вредоносное приложение.

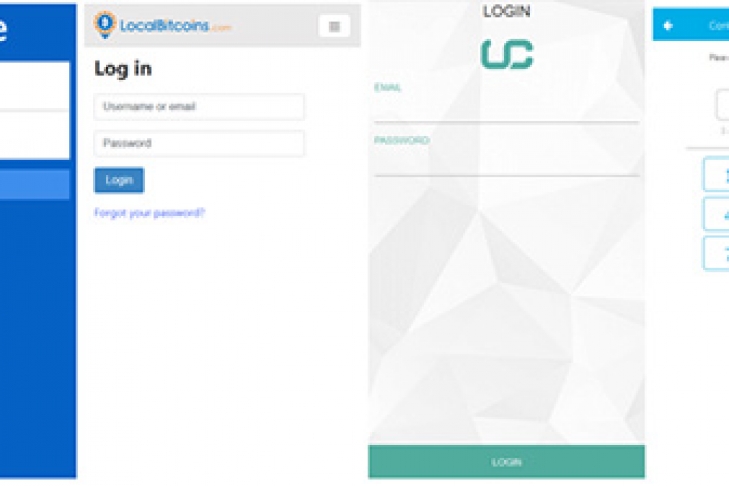

Одна из последних модификаций Android.BankBot.325.origin, которую исследовали вирусные аналитики, получила еще больше функций. Она показывает поддельные формы авторизации при запуске свыше 160 программ, среди которых — ПО для доступа к банковским услугам, платежным системам и социальным сетям. При этом к ним добавились и популярные приложения для работы с криптовалютами. Android.BankBot.325.origin — не первый банкер, который пытается украсть логины и пароли от таких программ, однако именно в нем злоумышленники постарались сделать внешний вид фишинговых окон максимально похожим на интерфейс настоящих приложений.

Вирусные аналитики установили, что троянец атакует пользователей из России, Украины, Турции, Англии, Германии, Франции, Индии, США, Гонконга, Венгрии, Израиля, Японии, Новой Зеландии, Кении, Польши и Румынии. Однако в любое время этот список может пополниться и другими государствами, если киберпреступники проявят к ним интерес.

Специалисты «Доктор Веб» ожидают, что авторы Android.BankBot.325.origin продолжат совершенствовать функциональность троянца и будут добавлять в него новые возможности удаленного управления зараженными смартфонами и планшетами. Не исключено, что в троянце появятся дополнительные шпионские функции.

Экономика «Парламентарі у першому читанні проголосувала за перейменування копійки на шаг»

Экономика «Парламентарі у першому читанні проголосувала за перейменування копійки на шаг»  Политика «Оборонний бюджет США на 2026 рік підписано, Україні передбачено 400 млн. доларів»

Политика «Оборонний бюджет США на 2026 рік підписано, Україні передбачено 400 млн. доларів»  Мир «Прикордонники РФ незаконно перетнули кордон з Естонією (відео)»

Мир «Прикордонники РФ незаконно перетнули кордон з Естонією (відео)»  Происшествия «Спротив триває: 1395-та доба протистояння України збройної агресії Росії»

Происшествия «Спротив триває: 1395-та доба протистояння України збройної агресії Росії»  Политика «Здатність Росії продовжувати війну залежить від тиску Заходу, – Зеленський»

Политика «Здатність Росії продовжувати війну залежить від тиску Заходу, – Зеленський»  Происшествия «Під Покровськом зростає червона зона, ворог не зникає з району повністю, присутність безперервна, резерви у них є»

Происшествия «Під Покровськом зростає червона зона, ворог не зникає з району повністю, присутність безперервна, резерви у них є»